Los cibercriminales ya no hackean: roban tu contraseña y entran por la puerta

- Los ataques contra la autenticación multifactor crecen un 178%

- El 32% de las vulnerabilidades más explotadas tiene más de diez años

El último informe anual de ciberseguridad de Cisco Talos revela un cambio de estrategia radical entre los cibercriminales. En lugar de usar complejos virus para entrar por la fuerza en los sistemas, ahora prefieren robar credenciales o

Los ataques diseñados para comprometer dispositivos han aumentado un asombroso 178%. Esta técnica consiste en que el delincuente logra registrar su propio teléfono u ordenador como un dispositivo de confianza. Con ello, consiguen saltarse la autenticación multifactor, que es ese sistema de seguridad que nos pide un código extra al meter la clave.

Ángel Ortiz, Director de Ciberseguridad en Cisco España, advierte de que nos enfrentamos a una carrera contrarreloj. “Observamos una gran dependencia de infraestructuras heredadas y obsoletas, que suponen una ‘puerta abierta’ para los atacantes”, explica el directivo.

El gran peligro de los sistemas informáticos “zombis”

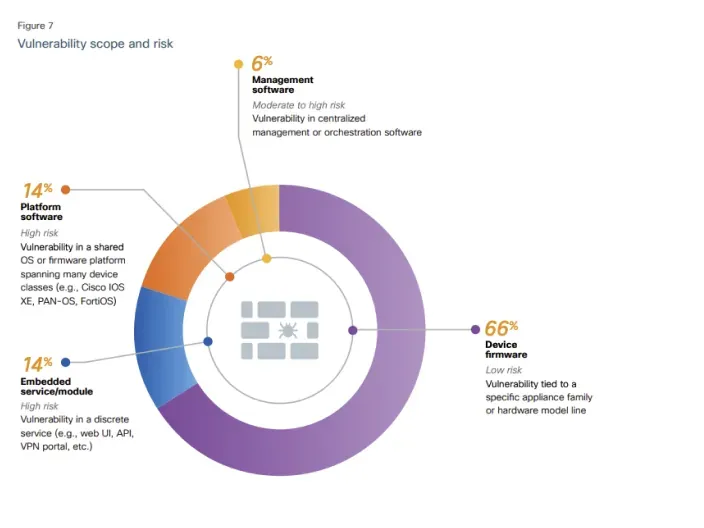

Tener equipos viejos conectados a la red es hoy uno de los mayores riesgos para cualquier organización. Casi el 40% de las 100 vulnerabilidades más atacadas afectan a dispositivos que han llegado al final de su vida útil, conocidos en el sector como EOL. Al no recibir ya actualizaciones de seguridad del fabricante, se quedan completamente sin defensa ante cualquier intrusión.

La antigüedad de estos fallos tampoco frena a los piratas informáticos. El informe subraya que el 32% de los agujeros de seguridad más explotados tienen más de una década de vida. Esta dejadez tecnológica facilita la oleada constante de

Velocidad de reacción inédita y el azote del ransomware

Cuando se descubre un fallo de seguridad nuevo, los criminales actúan en cuestión de horas. El ejemplo más claro es “React2Shell”, una vulnerabilidad divulgada en diciembre que escaló hasta ser la más atacada de todo el año en un tiempo récord. Esto demuestra que los atacantes automatizan sus herramientas de forma casi instantánea.

Por otro lado, el ransomware, el conocido programa que secuestra ordenadores y exige un rescate económico, sigue golpeando con dureza. El sector de la fabricación fue la industria más castigada, liderando la lista de ciberataques el grupo criminal “Qilin”. Estas fábricas son objetivos muy jugosos porque tienen una nula tolerancia a detener su producción.

Datos clave del panorama de ciberamenazas

- Aumento de ataques a dispositivos: incremento del 178% en intentos de suplantación.

- Sistemas sin soporte: casi el 40% de los fallos más explotados afectan a equipos que ya no se actualizan.

- Fallos históricos: el 32% de las vulnerabilidades más usadas tienen más de 10 años de antigüedad.

- Efecto dominó: aproximadamente el 25% de las 100 vulnerabilidades más explotadas afectaban a frameworks y bibliotecas de uso generalizado, lo que permite a los atacantes impactar en múltiples sectores a la vez con un único vector de ataque.

De la reacción a la prevención total

Los adversarios se mueven a una velocidad vertiginosa que apenas deja tiempo a los equipos informáticos para reaccionar. Por ello, los expertos coinciden en que es vital pasar de un modelo de seguridad basado en apagar fuegos a uno completamente proactivo.

Las recomendaciones principales son muy directas: actualizar rápidamente cualquier sistema, reforzar la verificación de identidad y jubilar cuanto antes esa tecnología anticuada que sigue funcionando en las oficinas como una puerta trasera permanente.

Últimas noticias